Au début de la pandémie de COVID-19, quand les gouvernements du monde entier ont mis en place des ordres de confinement à domicile, nous étions très loin d’imaginer que notre façon de travailler allait changer de façon permanente.

Alors que les employés et les employeurs se sont adaptés au travail à distance, de leur domicile, beaucoup d’entreprises ont prouvé que la productivité, l’efficience et les bénéfices pouvaient rester élevés et même augmenter dans certains cas, alors qu’ils travaillaient hors de leur lieu de travail habituel. À la suite de cette expérience forcée, de nombreux experts et cadres prédisent maintenant que des politiques flexibles de travail à domicile sont là pour rester.

Parce que le télétravail va entrer de manière définitive dans notre quotidien, les professionnels de la sécurité ont besoin de moyens pour maintenir la visibilité, la surveillance et la détection des menaces lorsque le périmètre du réseau, qui se désintègre depuis des années, est élargi, sans se contenter de moins.

Malgré ces nouveaux angles morts, voici deux domaines clés dans lesquels une solution centralisée de gestion des informations et des événements de sécurité (SIEM) peut aider les équipes de sécurité à gagner et augmenter la visibilité et les contrôles de surveillance.

Cloud

L’infrastructure Cloud est devenu très populaire dans de nombreuses organisations parce qu’elle permet la continuité des activités en prenant en charge les applications et les charges de travail. Et grâce à son efficacité et ses capacités, qui n’ont plus rien à prouver, le cloud devrait être là pour rester pendant longtemps. Cependant le Cloud fait aussi face à des risques et des menaces en termes de sécurité.

Un rapport qui se base sur des informations recueillies auprès d’experts industriels a révélé qu’il existe 11 principales nouveaux risques, menaces et vulnérabilités en ce qui concerne l’utilisation de l’environnement Cloud, notamment :

- Les fuites de données

- Un contrôle insuffisant des identifiants d’accès

- L’absence de stratégie de sécurité

- Les menaces internes

- Le piratage de compte

- Les APIs et UI mal sécurisées

- La mauvaise configuration

- Un plan de contrôle trop faible

- Les pannes de métastructure et d’applistructure

- Une visibilité de l’utilisation du Cloud limitée

- L’utilisation malveillante du Cloud

Heureusement, les principaux fournisseurs de Cloud public ; notamment AWS, IBM, Azure et Google Cloud, ont mis en place un riche ensemble de données qui peuvent être intégrées dans une solution SIEM centralisée pour gagner en visibilité et ainsi aider à la détection des risques.

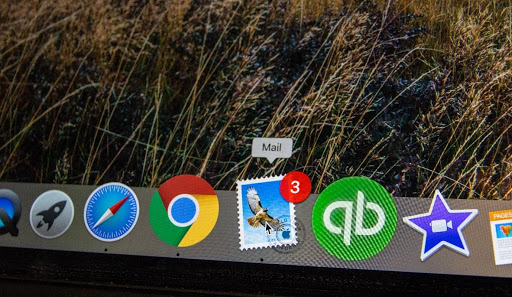

L’email est encore et toujours un des domaines les plus à risques en termes de sécurité. Le menace la plus classique qui s’adapte constamment avec le temps est le phishing. Le phishing est une forme de pratique frauduleuse consistant à envoyer des emails censés provenir de sociétés réputées afin d’inciter des individus à révéler des informations personnelles, telles que des mots de passe et des numéros de carte de crédit ou encore à transmettre des logiciels malveillants à ces individus.

L’email est donc l’un des vecteurs de menaces les plus importants à contrôler et protéger, car selon la CSO, 94% des logiciels malveillants qui atteignent une organisation sont transmis par le phishing. Afin d’obtenir un plus grand aperçu sur ces menaces et, plus important encore, être en mesure de suivre exactement ce qui se passe après l’ouverture d’un email de phishing, les équipes de sécurité ont besoin d’une vue centralisée de ce qui se passe dans ces emails.

Une solution SIEM centralisée devient pertinente grâce à l’analyse d’email ou d’événements de sécurité de l’email, donnant ainsi aux responsables de cybersécurité une vue plus efficace et complète des menaces.

En doublant les analyses de sécurité centralisées, avec un accent particulier mis sur le phishing et les cas d’utilisation de la sécurité dans le cloud, les analystes en cybersécurité peuvent obtenir de nouvelles informations pour compenser la perte de visibilité et, en fin de compte, aider à renforcer le maintien de sécurité de leurs organisations.

Commentaires

Laisser un commentaire